Inhaltsverzeichnis

Über Sicherheitslücken im CMS (z.B. WordPress oder Joomla) oder deren Plugins/Themes kann Malware, Schadcode oder ein Virus auf Eurer Website eingeschleust werden. Es kommt auch vor das ein FTP-Passwort gehackt wird (meist über Trojaner auf Eurem eigenen PC). In diesem Artikel möchte ich Euch erklären, wie Ihr in so einem Fall vorgehen könnt und verhindert, dass Eure Seite erneut gehackt wird.

Was kann dadurch passieren?

Es wird Malware auf den Geräten Eurer Webseitenbesucher installiert oder Phishing/Spamvertised Content (http://en.wikipedia.org/wiki/Spamvertising) auf Eurer Website gehostet. Eure Website kann dadurch auch zum Spamversand oder um Angriffe auf andere Server von Eurer Seite zu starten (z.B. DOS, Brute Force) missbraucht werden.

Malware finden

Ich habe Euch eine Linksliste mit CMS-Plugins und Programmen zur Erkennung von Malware zusammengestellt.

- http://www.stopbadware.org/common-hacks

- http://docs.joomla.org/Vulnerable_Extensions_List

- http://itpixie.com/2012/06/wordpress-exploit-alert-uploadify-php/#.UMtXiayundE

- http://wordpress.org/extend/plugins/exploit-scanner/

- http://wordpress.org/extend/plugins/antivirus/

- http://extensions.joomla.org/extensions/access-a-security/site-security/site-protection

- http://drupal.org/project/clamav

Auf der Suche nach Schadcode

Einen Universal-Tipp zur Beseitigung von Schadcode kann ich Euch leider nicht geben, da dies immer sehr unterschiedlich sein kann.

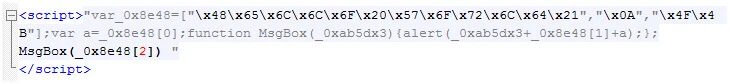

Da Angreifer immer versuchen Schadcode zu verschleiern, könnt Ihr diesen gerade dadurch gut erkennen. Bevorzugt werden Viren oder Schadcode in den "index" Dateien eingefügt. Achtet im Code auf Muster die "base64, eval oder iframe" enthalten. Es muss sich dabei aber nicht zwangsläufig um einen Schadcode handeln. Teilweise werden auch .htaccess-Dateien manipuliert, um auf andere Websites weiterzuleiten.

Viren hinterlassen häufig Kommentare, wie z.B. #f4343 nach denen Ihr suchen könnt.

Habt Ihr Schadcode auf Eurer Website, sollte der erste Schritt die Seite Offline zu stellen sein. So sind die Besucher Eurer Seite davor geschützt. Alternativ könnt Ihr eine Weiterleitung auf eine andere Seite einrichten.

Tipp für checkdomain-Kunden:

Um die Seite Offline zu stellen reicht es, dass Hauptverzeichnis der Domain zu ändern (Webhosting -> Paketdomains verwalten) und nach dem Entfernen des Schadcodes wieder auf den Ursprung zu ändern.

Hintertüren schließen

Auf jeden Fall solltet Ihr Euer FTP-Passwort ändern. Ändern ggf. auch noch Eure anderen Passwörter für E-Mails oder den Kunden-Login, wenn Ihr Zweifel habt.

Scannt alle Computer, die sich per FTP verbunden haben auf Viren und installiert diese ggf. neu. Eine Neuinstallation eines PC´s ist zwar mit viel Aufwand verbunden, aber wenn Viren auf dem Pc sind lassen sich diese meistens nur schwer restlos entfernen. Es kann sein, dass Ihr innerhalb kurzer Zeit wieder vor dem gleichen Problem steht.

Aktualisiert Euer CMS und alle darin enthaltenen Plugins/Themes. Wenn Ihr dabei feststellt, dass Plugins/Themes veraltet sind und nicht mehr weiterentwickelt werden, löscht diese möglichst und schaut euch nach einer Alternative um. Simon hat dafür einen Artikel speziell zur Wordpress Sicherheit verfasst.

Kommt Ihr alleine gar nicht mehr weiter, empfiehlt es sich einen Experten mit der Entfernung des Schadcodes und dem Schließen einer Sicherheitslücke zu beauftragen.

checkdomain bietet diese Dienstleistung nicht an!

Google Safe Browsing

Eine, eventuell auf Eurer Seite, vorhandene Warnung von Google Safe Browsing, könnt Ihr über die Google Webmaster Tools wieder entfernen.

https://support.google.com/webmasters/answer/163634

Wie Ihr Eure Seite bei den Google Webmaster Tools anmeldet, erfahrt ihr hier.

Sicherer in die Zukunft

Einen 100%igen Schutz gibt es nicht, aber Ihr könnt das Risiko minimieren in dem Ihr Euer CMS und dessen Plugins immer aktuell haltet. Das Gleiche gilt für Euren PC und die darauf installierte Software (Windows Update, Java, Viren-Software etc.).

Für Euer CMS solltet Ihr den Newsletter des Herstellers abonnieren, so erfahrt Ihr immer, wenn es Sicherheitslücken gibt oder Updates vorhanden sind, um diese zu schließen.

Allgemein gilt immer, dass Ihr sichere Passwörter verwenden solltet. Groß-Kleinschreibung, Zahlen, Sonderzeichen. Passwörter wie z.B. Vorname123 sind nicht sicher, werden aber immer wieder verwendet.

Habt Ihr Passwörter an einen Webdesigner weitergegeben, ändert diese wieder, wenn die Zusammenarbeit bezüglich Eurer Seite beendet ist!

Abschließend bleibt nur noch zu erwähnen, dass Ihr am besten verschlüsseltes FTP verwenden solltet (ftpes - explizite Verschlüsselung). Legt euch außerdem E-Mail-Adresse mit webmaster@ oder info@ an. Google schreibt z.B. an diese Adressen, um über eine Sperrung Eurer Seite zu informieren.

Tipp für Euch:

Eine Hilfe, wie Ihr eine ftpes-Verbindung einrichtet, findet Ihr in unseren Anleitungen zur Einrichtung von FTP-Programmen.

Ich hoffe der Artikel hilft Euch, solche Probleme in den Griff zu bekommen. Wir informieren Euch übrigens per E-Mail, wenn wir feststellen, dass Schadcode, Malware oder ein Virus auf Eure Seite eingeschleust wurde.

Du suchst nach einer günstigen Homepage? Mit unserem Homepage-Baukasten bist Du in der Lage schnell ansprechende Websites zu erstellen – – und damit auch auf Google gefunden zu werden.